Эксперты по кибербезопасности из компании Resecurity обнаружили и описали новый маркетплейс под названием InTheBox. Площадка недавно появилась в даркнете и предназначена для операторов вредоносного ПО, ориентированных на мобильные устройства. Всего InTheBox предлагает для разных целей свыше 400 профессионально разработанных веб-инжектов для сервисов из США, Великобритании и других стран.

Маркетплейс известен еще с 2020 года по авторитетным подпольным киберсообществам, тогда его создатель предлагал услуги по разработке веб-инжектов другим участникам рынка. Однако затем он масштабировал свой бизнес до полноценной крупной автоматизированной площадки.

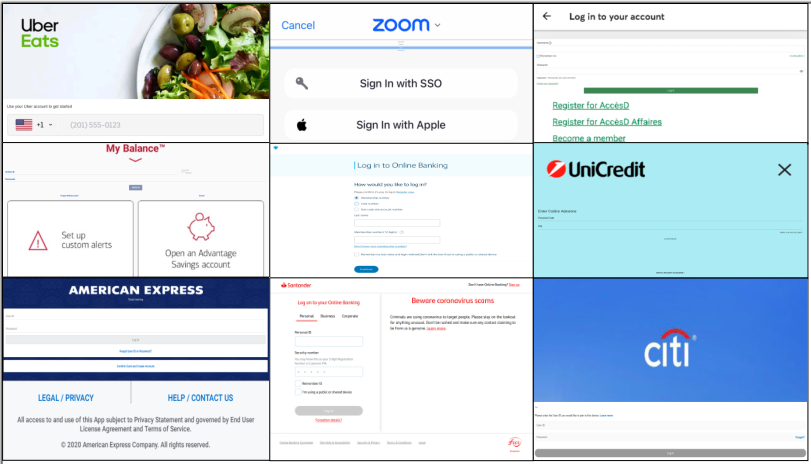

Кто под угрозой. InTheBox позволяет злоумышленникам формировать заказы на получение самых последних веб-инжектов для последующего внедрения в мобильное вредоносное ПО, используемого для перехвата учеток, пин-кодов, кражи данных банковских карт и другой платежной информации. Помимо банковского сектора, они позволяют компрометировать крупные интернет-магазины (Amazon, Alibaba), соцсети, мессенджеров (WhatsApp), сайты знакомств (Tinder), платформы для видеоконференций (Zoom), стриминговые сервисы (Netflix, Spotify).

ОСТОРОЖНО! Мошенническое приложение: как паблишеры зарабатывают на рекламодателях.

Кроме готовых шаблонов заказчикам доступна и разработка персональных решений для мошеннических инъекционных атак. Чаще всего веб-инжекты покупаются для вредоносного ПО следующих семейств: Alien, Cerberus, Ermac, Hydra, Octopus (он же «Octo»), Poison и MetaDroid.

Как работает веб-инжект. Все, что должна сделать жертва, — зайти в любое мобильное приложение или сайт через браузер со своего мобильного устройства, зараженного вредоносом, и заполнить обычную для него форму. Например, совершить оплату на сайте или просто войти в аккаунт. В это время вредоносное ПО, используя специально разработанный веб-инжект, просто подменяет форму и другой контент на свой так, что пользователь не замечает разницы между подменой и оригиналом. Таким образом злоумышленники и перехватывают данные пользователя.

После успешного получения учетных данных и отправки их на C2C-сервер, операторы вредоносного ПО могут выполнять различные команды для управления устройством жертвы: получить список SMS, отправить SMS или установить переадресацию. Например, это нужно для верификации совершаемых транзакций в интернет-банкинге.

Примеры веб-инжектов:

Сколько стоит. Существует несколько подпольных разработчиков веб-инжектов для InTheBox, которые отслеживают последние версии контента, функционала и дизайна атакуемых мобильных приложений и сервисов. Именно поэтому их инъекционные атаки чрезвычайно эффективны. Только за ноябрь 2022 года на площадке произошло массовое обновление 144 веб-инжектов, где было улучшено их визуальное оформление.

Цена на веб-инжекты обычно ниже, чем на само мобильное вредоносное ПО, и варьируется от 50 до 200 долларов за инжект. Как правило, помимо самого продукта заказчик также получает базовую поддержку и возможную настройку в случае изменения дизайна атакуемого сервиса или приложения.

Цены на вредоносные программы также различны, а с учетом перехода к аренде и частным операциям, расходы на веб-инжект могут превышать 5000 долларов в месяц. Из-за немалой стоимости злоумышленники нередко выбирают другой вариант — комиссионную модель с выплатами за успешные кражи, в этом случае определенный процент от выручки пойдет оператору вредоносного ПО и разработчикам.

Что сейчас. В настоящее время в маркетплейсе InTheBox, по словам исследователей, наибольшим спросом пользуются имитации систем онлайн-банкинга и криптообменников. Злоумышленники делают упор на атаки на бизнес, онлайн-сервисы и финансовые учреждения США и Великобритании, а также ряд других стран.

На данный момент вся информация о данном маркетплейсе передана в соответствующие органы, финансовые службы и службе безопасности Google, поскольку большинство вредоносов заточены под устройства на ОС Android.